Controllo dell'accesso per gli ingressi

Molti edifici o stanze di un edificio richiedono qualche tipo di controllo sicuro dell’ingresso per le aree ad accesso limitato. La complessità delle autorizzazioni la rendono un’attività complicata. Parliamo ad esempio dell'autorizzazione all'accesso di determinate persone a specifici laboratori, sale informatiche o sistemi di controllo ambientale. I lettori di carte magnetiche, montati nei punti di ingresso, sono un metodo comune per controllare l'accesso delle persone autorizzate. Questi dispositivi, quando vengono attivati strisciando la carta, raccolgono informazioni sul proprietario e verificano che sia autorizzato ad accedere alla specifica zona.

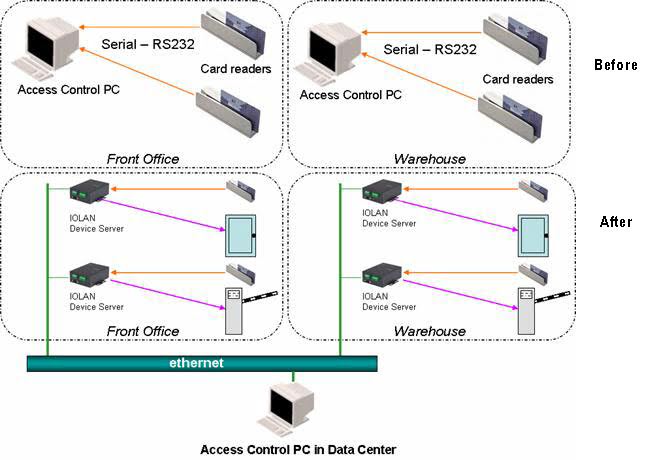

La maggior parte dei sistemi di controllo degli accessi sfrutta una connessione seriale tra il computer di controllo degli accessi e il lettore di carte magnetiche/l’orologio marcatempo. In questo modo, la distanza tra questi dispositivi deve essere necessariamente inferiore a 20 metri e potrebbe essere richiesto l'uso di diversi computer per controllare gli accessi. Se i dati da analizzare sono per documentazione inerente a salute e sicurezza, per valutare quali aree sono più utilizzate o per monitorare chi è entrato in determinati luoghi in specifici momenti, tali informazioni devono essere trasferite in sicurezza tramite la rete al reparto IT. Collegando i lettori di carte a una rete Ethernet con un Device Server seriale, ora un singolo computer può leggere e controllare ogni lettore, creando un sistema più sicuro e riducendo i costi grazie una gestione più efficiente del database.

Inoltre, un device server può estendere la sicurezza del sistema offrendo il controllo centralizzato dal computer di controllo dell’accesso, per aprire porte, cancelli o emettere allarmi acustici.

Il Device Server IOLAN permette agli amministratori di accedere in sicurezza alle porte della console seriale remota su apparecchiature come sistemi di accesso, server, router, dispositivi di archiviazione di rete e apparecchi di sicurezza tramite una rete IP. I dati sensibili, come le informazioni sull'accesso di sicurezza, sono protetti tramite strumenti di crittografia standard, ad esempio Secure Shell (SSH) e Secure Sockets Layer (SSL). L'accesso da parte di utenti autorizzati viene concesso attraverso schemi di autenticazione come i token SecurID di RADIUS, TACACS+, LDAP, Kerberos, NIS ed RSA Security. Sfruttando le tecnologie di crittografia, un server IOLAN è in grado di proteggere dati sensibili e riservati da un dispositivo seriale, come un lettore di accessi presso una porta, prima di inviarli su una rete Intranet aziendale o pubblicamente su Internet. Per la compatibilità con i dispositivi di crittografia peer, sono completamente supportati tutti i principali protocolli di crittografia, come ad esempio AES, 3DES, RC4, RC2 e CAST128. Allo stesso modo, è possibile connettere alla rete fotocopiatrici e stampanti attraverso un device server IOLAN, per trasmettere, stampare e copiare in sicurezza informazioni di pagamento.