Una nuova era di connettività IoT aziendale: Considerazioni chiave

Di Julie McDanielVice President Marketing

27. giugno 2024

I rapidi progressi dell'IoT non sollevano solo domande su come le aziende possano semplificare le operazioni e introdurre innovazioni, ma anche su come affrontare efficacemente i problemi di sicurezza.

Le imprese industriali hanno bisogno di strumenti per garantire la sicurezza dei loro dati in questa nuova era di connettività IoT aziendale. In questo articolo parleremo di tecnologie di edge computing, cloud computing centralizzato e altre misure di sicurezza che possono aiutarvi a proteggere le vostre implementazioni IoT.

Sfide IoT comuni per le aziende

Le industrie adottano l'IoT per migliorare l'efficienza, la manutenzione predittiva e l'analisi dei dati in tempo reale. Tuttavia, questa adozione comporta una serie di sfide, come quella di garantire la sicurezza informatica.

I problemi di cybersicurezza degli ecosistemi IoT derivano dalla rete estesa e diversificata di dispositivi interconnessi, ognuno dei quali rappresenta una potenziale superficie di attacco. Gli ambienti industriali sono spesso caratterizzati da un mix di nuovi dispositivi IoT e vecchi sistemi di controllo industriale (ICS), che spesso non erano progettati pensando alla connettività Internet/cloud. Se non viene affrontata, questa discrepanza crea vulnerabilità e aumenta la suscettibilità di un'organizzazione agli attacchi ransomware, allo spionaggio informatico e ad altre minacce prevalenti.

Il ruolo dell'edge computing

L'edge computing si occupa di alleviare la congestione della rete elaborando i dati alla fonte o in prossimità di essa, anziché inviarli attraverso lunghi percorsi di rete a data center o cloud. Il risultato è una latenza ridotta, una larghezza di banda ottimizzata, una maggiore sicurezza e una maggiore efficienza operativa.Inoltre, le soluzioni di Edge computing contribuiscono a migliorare l'efficienza dell'IoT e ridurre i costi operativi attraverso diversi meccanismi chiave:

- Elaborazione immediata dei dati: L'elaborazione locale dei dati, facilitata dall'edge computing, consente di prendere decisioni più rapide. Ciò è particolarmente vantaggioso per i processi industriali sensibili al fattore tempo, in cui i ritardi possono causare inefficienze o pericoli.

- Riduzione dei costi di trasferimento dei dati: Il trasferimento di grandi volumi di dati sulle reti tende a essere costoso. L'edge computing riduce questi costi analizzando ed elaborando i dati a livello locale, riducendo così la quantità di dati che devono essere trasmessi ai centri centralizzati.

- Maggiore sicurezza e conformità: Elaborando localmente i dati sensibili, l'edge computing riduce il rischio di violazione dei dati in transito.

L'edge computing offre un approccio innovativo ma collaudato alla connettività IoT, contribuendo a garantire un'elaborazione dei dati efficiente, sicura e conforme alle politiche aziendali.

Il ruolo del cloud computing centralizzato

Con la crescente diffusione dei dispositivi IoT, i team IT possono gestire e mitigare le interferenze della connettività IoT da qualsiasi luogo. Le infrastrutture centralizzate di gestione della rete IoT e le piattaforme consentono proprio questo: I team IT possono avere una visibilità completa della rete da remoto, risolvere i problemi e le interferenze e, in ultima analisi, garantire la sicurezza e l'integrità dell'intero ecosistema IoT.

Ulteriori misure di sicurezza IoT

È fondamentale assicurarsi che il router di edge computing garantisca la sicurezza end-to-end. Questi dispositivi devono funzionare secondo il principio che ogni dispositivo e utente che tenta di connettersi alla rete deve essere accuratamente autenticato. Lavorano anche per migliorare la crittografia dei dati, sia in transito che a riposo. Inoltre, grazie alle loro robuste funzioni di sicurezza e alle capacità di creare log precisi, i router di edge computing di livello enterprise possono applicare le politiche di sicurezza per la prevenzione delle intrusioni in grandi aziende o reti di service provider.

Trasformate ora la vostra attività

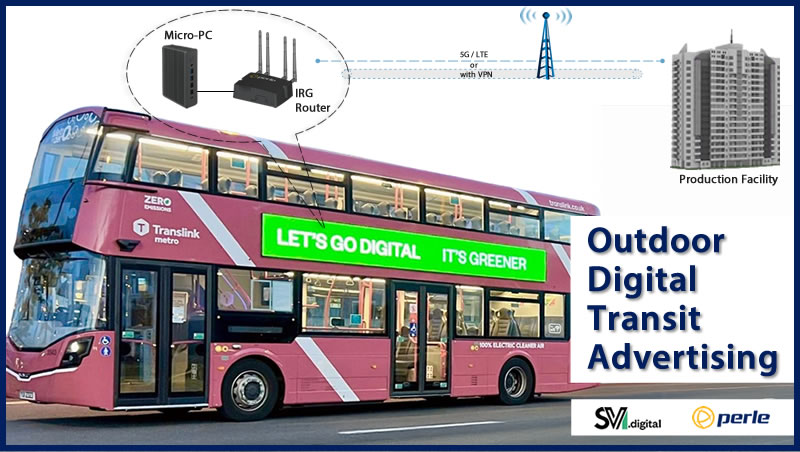

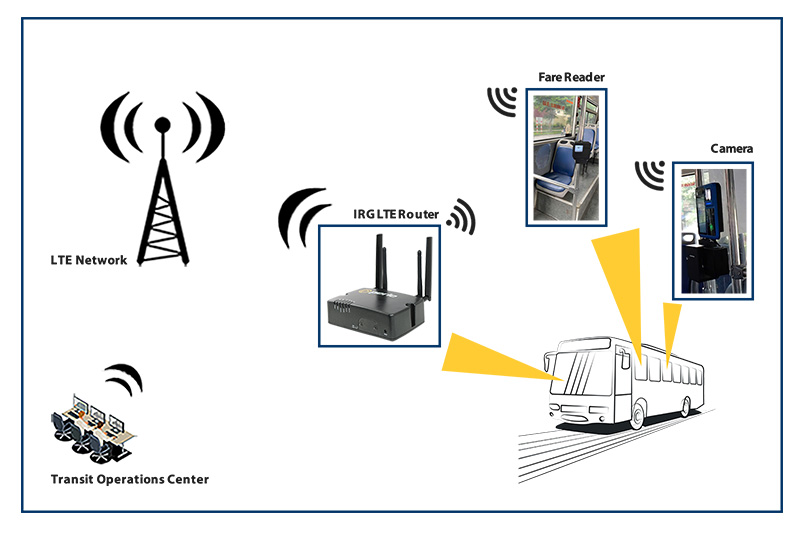

Ottimizzati per gli ambienti industriali che includono sia edge sia cloud computing, i router e i gateway cellulari 4G e 5G di Perle facilitano l'elaborazione rapida dei dati, riducendo la latenza e migliorando le capacità di risposta in tempo reale.

Grazie alla capacità di connettere apparecchiature industriali, di data logging remoto e di rilevamento per elaborare i dati IoT ai margini della rete e alle funzionalità complete di implementazione e gestione del cloud, le apparecchiature cellulari di Perle offrono alle imprese industriali una soluzione completa, affidabile e sicura per le loro esigenze di connettività IoT.

Fai clic qui per maggiori informazioni su router e gateway cellulari 4G e 5G Perle.